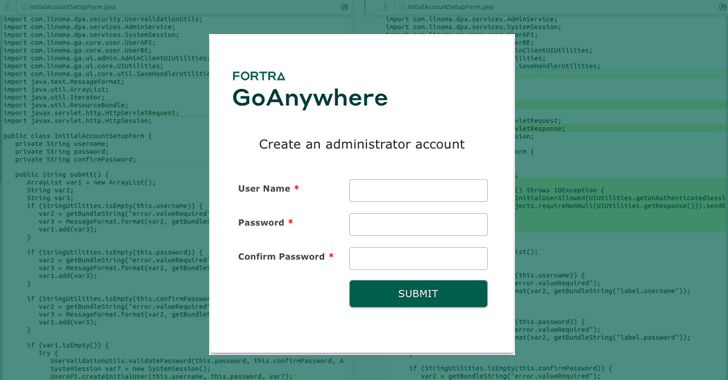

24 de enero de 2024Sala de prensaVulnerabilidad/Seguridad de endpoints Se ha revelado una falla de seguridad crítica en el software GoAnywhere Managed File Transfer (MFT) de Fortra que podría aprovecharse para crear un nuevo usuario administrador. Registrado como CVE-2024-0204, el problema tiene una puntuación CVSS de 9,8 sobre 10. «La omisión de autenticación en GoAnywhere MFT de Fortra anterior a 7.4.1 permite a un usuario no autorizado crear un usuario administrador a través del portal de administración», dijo Fortra en un aviso publicado el 22 de enero de 2024. Los usuarios que no puedan actualizar a la versión 7.4.1 pueden aplicar soluciones temporales en implementaciones que no sean de contenedores eliminando el archivo InitialAccountSetup.xhtml en el directorio de instalación y reiniciando los servicios. Para instancias implementadas en contenedores, se recomienda reemplazar el archivo con un archivo vacío y reiniciar. A Mohammed Eldeeb e Islam Elrfai, de Spark Engineering Consultants, con sede en El Cairo, se les atribuye el descubrimiento y la notificación de la falla en diciembre de 2023. La empresa de ciberseguridad Horizon3.ai, que publicó un exploit de prueba de concepto (PoC) para CVE-2024-0204, dijo que el problema es el resultado de una debilidad en el recorrido de la ruta en el punto final «/InitialAccountSetup.xhtml» que podría explotarse para crear usuarios administrativos. «El indicador más fácil de compromiso que se puede analizar es cualquier nueva incorporación al grupo Usuarios administradores en la sección Usuarios del portal de administrador de GoAnywhere -> Usuarios administradores», dijo el investigador de seguridad de Horizon3.ai, Zach Hanley. «Si el atacante ha dejado a este usuario aquí, es posible que pueda observar su última actividad de inicio de sesión aquí para calcular una fecha aproximada del compromiso». Los datos compartidos por Tenable muestran que el 96,4 % de los activos de GoAnywhere MFT utilizan una versión afectada, mientras que el 3,6 % ejecuta una versión fija al 23 de enero de 2024, lo que significa que una gran cantidad de instancias corren un mayor riesgo de verse comprometida. Si bien no hay evidencia de explotación activa de CVE-2024-0204 en la naturaleza, el grupo de ransomware Cl0p abusó de otra falla en el mismo producto (CVE-2023-0669, puntuación CVSS: 7.2) para violar a casi 130 víctimas el año pasado. . ¿Encontró interesante este artículo? Síguenos en Twitter y LinkedIn para leer más contenido exclusivo que publicamos.

Deja una respuesta